Новое в блогах

Как пользоваться браузером Тор и не попасть под следствие

Пользователи, нуждающиеся в обходе блокировок или сохранении конфиденциальности в Сети, часто спрашивают — как пользоваться браузером Тор на компьютере и телефоне. В обоих случаях подходы к применению программы идентичны, но принципы установки и настройки немного отличаются. Ниже приведем пошаговую инструкцию для разных видов устройств, рассмотрим плюсы и минусы применения Tor.

Как пользоваться браузером Тор

Создатели веб-проводника позаботились о клиентах, предусмотрев возможность работы в «темной Сети» с компьютера и телефона. Зная, как правильно пользоваться браузером Tor на каждом из устройств, можно сохранить приватность в Интернете вне зависимости от используемого устройства. Рассмотрим правила применения для каждого девайса по отдельности.

Как пользоваться Тор на телефоне

С ростом числа смартфонов все больше людей входит в Интернет с мобильных устройств, поэтому предпочитают пользоваться Tor браузером на Андроид или iOS. Ниже рассмотрим, в чем особенности каждого из вариантов.

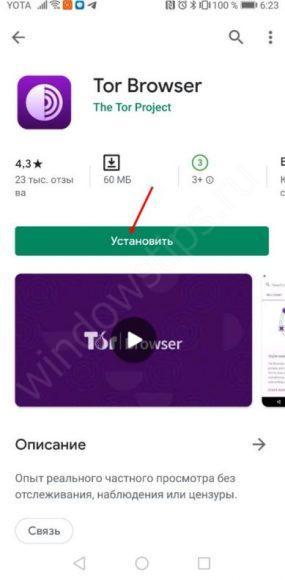

Андроид

В отличие от других веб-проводников для смартфонов, где с установкой не возникает трудностей, запуск Tor-браузера имеет особенности. Во избежание трудностей старайтесь следовать инструкции и пользоваться веб-проводником с учетом приведенных рекомендаций. Несмотря на возможность установки Tor на все версии Андроид, лучше использовать программу на телефонах с ОС от 5.0 и выше

Перед тем как пользоваться браузером Тор на Андроиде, необходимо его скачать и установить на ПК. Для этого сделайте следующие шаги:

С этого момента доступно использование Tor браузера на Андроид. Вы можете переходить по вкладкам и быть уверенным в конфиденциальности. С этого момента трафик шифруется, а ранее блокированные сайты становятся доступными.

Безопасность и удобство при работе в Тор возможно только при внесении правильных настроек. Для перехода в раздел жмите на три вертикальные точки справа вверху. Выделим основные настройки, необходимые, чтобы правильно пользоваться браузером:

После этого можно пользоваться браузером Тор в обычном режиме. Управление мало отличается от других проводников, поэтому у пользователей не возникает вопросов. В верхней части находится поисковая и одновременно адресная строка. Для одновременного открытия всех вкладок жмите на значок с цифрой слева от кнопки меню. По желанию можно открыть приватную вкладку. В таком случае веб-проводник не будет запоминать историю посещений.

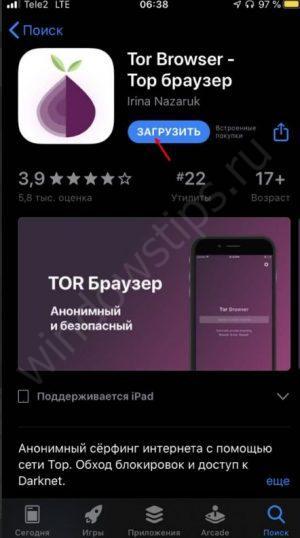

Айфон

Многие владельцы Айфонов интересуются, как пользоваться браузером Тор на iOS. Здесь действуют те же принципы, что рассмотрены выше (для Андроид). Разница в том, что название приложения в магазине App Store немного иное — TOR Browser + VPN. После скачивания и установки дальнейшая настройка и применение ничем не отличается от того, что рассмотрен выше. После внесения базовых настроек можно пользоваться Тор браузером на Айфоне в обычном режиме. При этом владелец смартфона с iOS получает доступ ко всем возможностям, начиная с приватности, заканчивая посещением заблокированных ранее сайтов.

Вам может быть интересно: Как исправить ошибочный сертификат в Опере: решаем проблему сами

Как пользоваться Тор на компьютере

В случае с ПК ситуация иная, ведь веб-проводник имеет другой принцип установки и настройки. Перед тем как пользоваться Тор браузером на Виндовс, изучите эту инструкцию и следуйте рекомендациям.

Алгоритм действий такой:

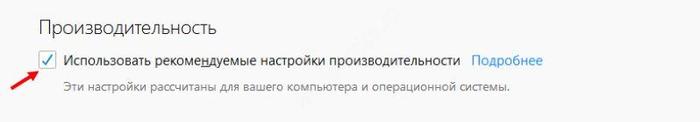

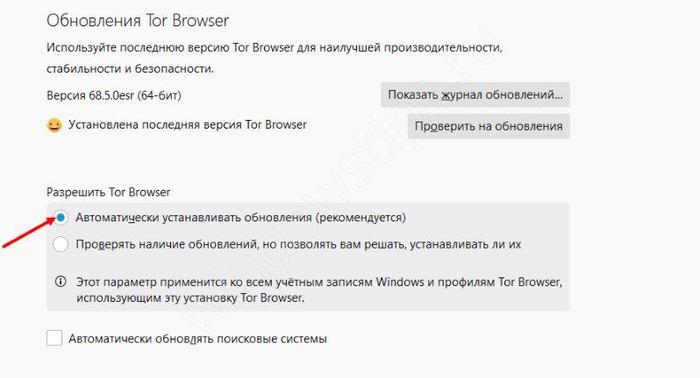

После установки веб-проводника необходимые настройки безопасности уже установлены. Это позволяет сразу пользоваться браузером Тор.

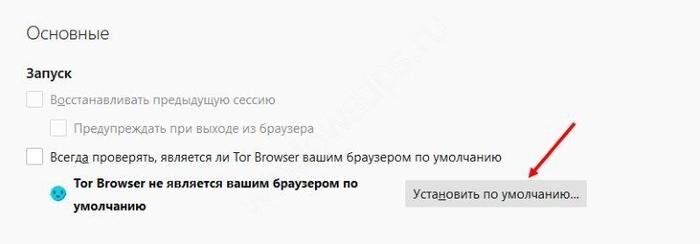

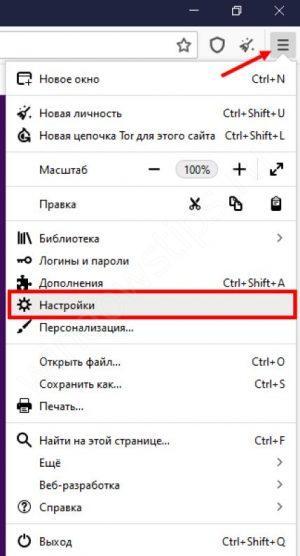

При желании можно внести дополнительные изменения через меню. Для входа в него жмите на три полоски справа вверху.

Там перейдите в раздел Настройки и по желанию сделайте Tor веб-проводником по умолчанию. Здесь же можно задать другие параметры:

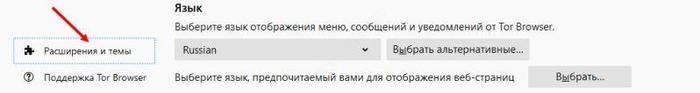

Для дополнительной защиты перейдите в раздел Дополнения и включите следующие функции:

После внесения настроек можно пользоваться Tor. Для дополнительной защиты не рекомендуется открывать в браузере торренты, скачивать и открывать другие файлы. В таком случае имеется риск раскрытия IP адреса, что снижает уровень конфиденциальности.

Плюсы и минусы использования

Перед тем как использовать Тор браузер, важно изучить его преимущества и недостатки.

Tor имеет ряд недостатков, касающихся конфиденциальности работы в Сети. Но при правильной настройке и следовании приведенным выше правилам таких последствий можно избежать.

Итоги

Теперь вы знаете, как правильно пользоваться Tor браузером на ПК или телефоне. После установки не забудьте сделать необходимые настройки для повышения конфиденциальности и защиты личных данных от посторонних. В остальном использование Тор не вызывает трудностей даже у начинающих пользователей глобальной сети.

Как работает Tor

Tor – инструмент для анонимности, используемый людьми, стремящимися к приватности и борющимися с цензурой в интернете. Со временем Tor стал весьма и весьма неплохо справляться со своей задачей. Поэтому безопасность, стабильность и скорость этой сети критически важны для людей, рассчитывающих на неё.

Но как Tor работает «под капотом»? В этой статье мы с вами нырнем в структуру и протоколы, используемые в сети, чтобы близко ознакомиться с работой Tor.

Краткая история Tor

Концепция луковичной маршрутизации (позже поясним это название) впервые была предложена в 1995 году. Сначала эти исследования финансировались министерством военно-морских исследований, а затем в 1997 году к проекту подключилась DARPA. С тех пор Tor Project финансировали разные спонсоры, а не так давно проект победил в кампании по сбору пожертвований на reddit.

Код современной версии ПО Tor был открыт в октябре 2003 года, и это было уже 3-е поколение ПО для луковичной маршрутизации. Идея его в том, что мы оборачиваем трафик в зашифрованные слои (как у луковицы), чтобы защитить данные и анонимность отправителя и получателя.

Основы Tor

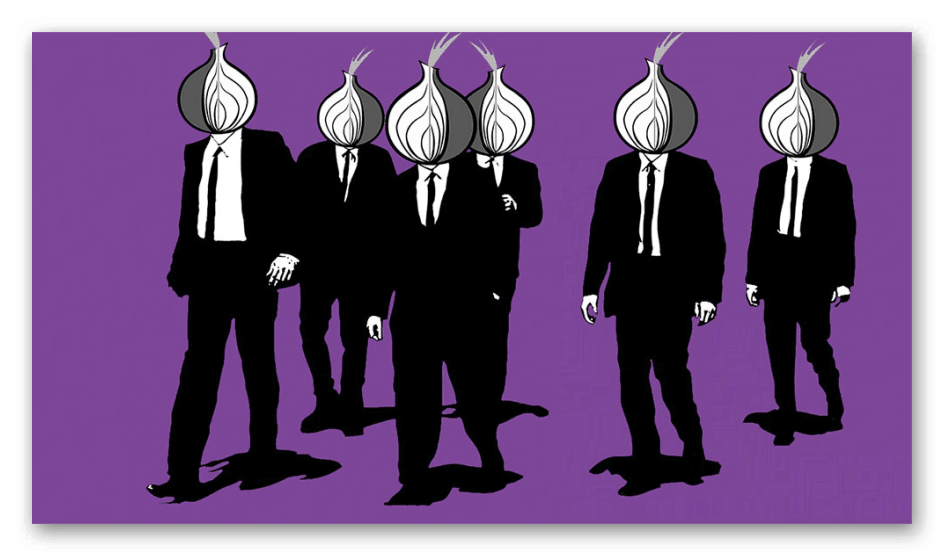

С историей разобрались – приступим к принципам работы. На самом высоком уровне Tor работает, перекидывая соединение вашего компьютера с целевыми (например, google.com) через несколько компьютеров-посредников, или ретрансляторов (relay).

Путь пакета: охранный узел, промежуточный узел, выходной узел, пункт назначения

Сейчас (февраль 2015 года) в сети Tor передачей трафика занимаются около 6000 маршрутизаторов. Они расположены по всему миру и работают благодаря добровольцам, которые соглашаются отдать немного трафика для благого дела. Важно, что у большинства узлов нет никакого специального железа или дополнительного ПО – все они работают при помощи ПО Tor, настроенного на работу в качестве узла.

Скорость и анонимность сети Tor зависит от количества узлов – чем больше, тем лучше! И это понятно, поскольку трафик одного узла ограничен. Чем больше у вас выбор узлов, тем сложнее отследить пользователя.

Типы узлов

По умолчанию, Tor передаёт трафик через 3 узла. У каждого из них своя роль (разберём их подробно позже).

Клиент, охранный узел, промежуточный узел, выходной узел, пункт назначения

Входной, или сторожевой узел – точка входа в сеть. Входные узлы выбираются из тех, что работают продолжительное время, и показали себя как стабильные и высокоскоростные.

Промежуточный узел – передаёт трафик от охранных к выходным. В результате первые не знают ничего о последних.

Выходной узел – точка выхода из сети, отправляет трафик к пункту назначения, который нужен клиенту.

Обычно безопасный метод запуска сторожевого или промежуточного узла — виртуальный сервер (DigitalOcean, EC2) – в этом случае операторы сервера увидят только зашифрованный трафик.

Но на операторах выходных узлов лежит особая ответственность. Поскольку они отправляют трафик в пункт назначения, все незаконные действия, совершаемые через Tor, будут связываться с выходным узлом. А это может привести к полицейским рейдам, уведомлениям о нелегальной деятельности и другим вещам.

Встретите оператора выходного узла – скажите ему спасибо. Он того заслуживает.

Причём здесь лук?

Разобравшись в маршруте соединений, идущих через узлы, зададимся вопросом – а как мы можем им доверять? Можно ли быть уверенным в том, что они не взломают соединение и не извлекут все данные из него? Если кратко – а нам и не нужно им доверять!

Сеть Tor разработана так, чтобы к узлам можно было относиться с минимальным доверием. Это достигается посредством шифрования.

Так что там насчёт луковиц? Давайте разберём работу шифрования в процессе установки соединения клиента через сеть Tor.

Клиент шифрует данные так, чтобы их мог расшифровать только выходной узел.

Эти данные затем снова шифруются так, чтобы их мог расшифровать только промежуточный узел.

А потом эти данные опять шифруются так, чтобы их мог расшифровать только сторожевой узел

Получается, что мы обернули исходные данные в слои шифрования – как лук. В результате у каждого узла есть только та информация, которая нужна ему – откуда пришли зашифрованные данные, и куда их надо отправлять. Такое шифрование полезно всем – трафик клиента не открыт, а узлы не отвечают за содержимое передаваемых данных.

Замечание: выходные узлы могут увидеть исходные данные, поскольку им надо отправлять их в пункт назначения. Поэтому они могут извлекать из трафика ценную информацию, передаваемую открытым текстом по HTTP и FTP!

Узлы и мосты: проблема с узлами

После запуска Tor-клиента ему нужно получить списки всех входных, промежуточных и выходных узлов. И это список не является тайной – позже я расскажу, как он распространяется (можете сами поискать в документации по слову “concensus”). Публичность списка необходима, но в ней таится проблема.

Чтобы понять её, давайте прикинемся атакующим и спросим себя: что бы сделало Авторитарное Правительство (АП)? Размышляя таким образом, мы сможем понять, почему Tor устроен именно так.

Первое – возможно, и это свободный выбор владельца маршрутизатора или веб-сайта. Ему всего лишь нужно скачать список выходных узлов Tor, и блокировать весь трафик с них. Это будет плохо, но Tor ничего с этим не может сделать.

Второй вариант серьёзно хуже. Блокировка выходящих из Tor пользователей может предотвратить посещение определённого сервиса, а блокировка всех входящих не даст им ходить ни на какие сайты – Tor станет бесполезным для тех пользователей, кто уже страдает от цензуры, в результате чего они и обратились к этому сервису. И если бы в Tor были только узлы, это было бы возможным, так как АП может скачать список сторожевых узлов и заблокировать трафик к ним.

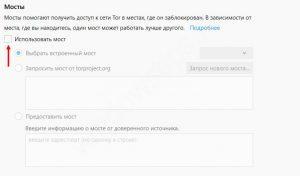

Хорошо, что разработчики Tor подумали об этом и придумали хитрое решение проблемы. Познакомьтесь с мостами.

Мосты

По сути, мосты – непубликуемые в общем доступе узлы. Пользователи, оказавшиеся за стеной цензуры, могут использовать их для доступа в сеть Tor. Но если они не публикуются, как пользователи знают, где их искать? Не нужен ли какой-нибудь особый список? Поговорим о нём позже, но коротко говоря, да – есть список мостов, которым занимаются разработчики проекта.

Просто он не публичный. Вместо этого пользователи могут получать небольшой список мостов, чтобы соединиться с остальной частью сети. Этот список, BridgeDB, выдаёт пользователям только по нескольку мостов за раз. Это разумно, так как много мостов сразу им и не нужно.

Выдавая по нескольку мостов, можно предотвратить блокировку сети Авторитарным Правительством. Конечно, получая информацию о новых узлах, можно блокировать и их, но может ли кто-то обнаружить все мосты?

Может ли кто-то обнаружить все мосты

Список мостов строго секретен. Если АП получит этот список, оно сможет полностью заблокировать Tor. Поэтому разработчики сети проводили исследования возможностей получения списка всех мостов.

Я подробно опишу два пункта из этого списка, 2-й и 6-й, поскольку именно этими способами удалось получить доступ к мостам. В 6-м пункте исследователи в поисках мостов Tor просканировали всё пространство IPv4 посредством сканера портов ZMap, и нашли от 79% до 86% всех мостов.

2-й пункт подразумевает запуск промежуточного узла Tor, который может отслеживать приходящие к нему запросы. К промежуточному узлу обращаются только сторожевые узлы и мосты – и если обратившегося узла нет в публичном списке узлов, то очевидно, что этот узел – мост. Это серьёзный вызов Tor, или любой другой сети. Так как пользователям нельзя доверять, необходимо делать сеть анонимной и закрытой, насколько это возможно, поэтому сеть именно так и сделана.

Консенсус

Рассмотрим, как функционирует сеть на более низком уровне. Как она организована и как узнать, какие узлы в сети активны. Мы уже упоминали, что в сети существует список узлов и список мостов. Поговорим о том, кто составляет эти списки.

В каждом Tor-клиенте содержится фиксированная информация о 10 мощных узлах, поддерживаемых доверенными добровольцами. У них особая задача – отслеживать состояние всей сети. Они называются directory authorities (DA, управляющие списками).

Они распределены по миру и отвечают за распространение постоянно обновляемого списка всех известных узлов Tor. Они выбирают, с какими узлами работать, и когда.

Почему 10? Обычно не стоит делать комитет из чётного количества членов, чтобы при голосовании не случилось ничьей. Суть в том, что 9 DA занимаются списками узлов, а один DA (Tonga) – списком мостов

Список DA

Достижение консенсуса

Так каким же образом DA поддерживают работоспособность сети?

Публикация консенсуса происходит по HTTP, чтобы каждый мог скачать его последний вариант. Можете проверить сами, скачав консенсус через Tor или через гейт tor26.

И что же он означает?

Анатомия консенсуса

Просто прочитав спецификацию, в этом документе разобраться сложновато. Мне нравится визуальное отображение, чтобы понять, как устроена структура. Для этого я сделал постер в стиле corkami. И вот (кликабельное) графическое представление этого документа.

Что случится, если узел пустится во все тяжкие

При подробном рассмотрении принципов работы сети мы пока не касались принципов работы выходных узлов. Это последние звенья в цепочке Tor, предоставляющие путь от клиента до сервера. Поскольку они отправляют данные на пункт назначения, они могут видеть их так, будто те только что покинули устройство.

Такая прозрачность подразумевает большое доверие к выходным узлам, и обычно они ведут себя ответственно. Но не всегда. А что же случается, когда оператор выходного узла решает ополчиться на пользователей Tor?

Дело снифферов

Выходные узлы Tor — почти эталонный пример «человека посередине» (man-in-the-middle, MitM). Это значит, что любые нешифрованные протоколы связи (FTP, HTTP, SMTP) могут им отслеживаться. А это – логины и пароли, куки, закачиваемые и скачиваемые файлы.

Выходные узлы могут видеть трафик так, будто он только что покинул устройство.

Засада в том, что мы ничего не можем с этим поделать (кроме использования шифрованных протоколов). Сниффинг, пассивное прослушивание сети, не требует активного участия, поэтому единственная защита — понимать проблему и избегать передачи важных данных без шифрования.

Но допустим, оператор выходного узла решит навредить сети по-крупному. Прослушивание – занятие дураков. Давайте будем модифицировать трафик!

Выжимаем максимум

Вспомним, что оператор выходного узла несёт ответственность за то, что трафик, проходящий от клиента и к нему, не будет изменён. Ага, конечно…

Посмотрим, какими способами его можно менять.

SSL MiTM & sslstrip

SSL портит всю малину, когда мы пытаемся подгадить пользователям. К счастью для атакующих, у многих сайтов есть проблемы с его реализацией, позволяющие нам заставить пользователя идти по нешифрованным соединениям. Примеры – переадресация с HTTP на HTTPS, включения HTTP-содержимого на HTTPS-сайтах, и т.п.

Удобным инструментом для эксплуатации уязвимостей служит sslstrip. Нам нужно лишь пропустить через него весь выходящий трафик, и во многих случаях мы сумеем навредить пользователю. Конечно, мы можем просто использовать самоподписанный сертификат, и заглянуть в SSL-трафик, проходящий через узел. Легко!

Подсадим браузеры на BeEF

Разглядев подробности трафика, можно приступать к вредительству. Например, можно использовать фреймворк BeEF, чтобы получать контроль над браузерами. Затем можно задействовать функцию из Metasploit «browser autopwn», в результате чего хост будет скомпрометирован, а мы получим возможность выполнять на нём команды. Приехали.

Бинарники с чёрным ходом

Допустим, через наш узел качают бинарники – ПО или обновления к нему. Иногда пользователь даже может не подозревать о том, что обновления скачиваются. Нам нужно всего лишь добавлять к ним чёрный ход посредством инструментов вроде The Backdoor Factory. Тогда после выполнения программы хост окажется скомпрометированным. Снова приехали.

Как поймать Уолтера Уайта

И хотя большинство выходных узлов Tor ведут себя прилично, не так уж и редки случаи деструктивного поведения некоторых из них. Все атаки, о которых мы говорили в теории, уже имели место.

К частью, разработчики подумали и об этом, и разработали меру предосторожности, направленную против использования клиентами плохих выходных узлов. Она работает как флаг в консенсусе под названием BadExit.

Для решения задачи отлова плохих выходных узлов разработана хитрая система exitmap. Работает она так: для каждого выходного узла запускается модуль на Python, который занимается логинами, скачиванием файлов, и прочим. Результаты его работы затем записываются.

exitmap работает с использованием библиотеки Stem (предназначенной для работы с Tor из Python), помогающей строить схемы для каждого выходного узла. Просто, но эффективно.

Exitmap была создана в 2013 году в рамках программы «испорченные луковицы». Авторы нашли 65 выходных узлов, меняющих трафик. Получается, что хотя это и не катастрофа (на момент работы всего существовало порядка 1000 выходных узлов), но проблема достаточно серьёзная для того, чтобы отслеживать нарушения. Поэтому exitmap по сей день работает и поддерживается.

В другом примере исследователь просто сделал поддельную страницу с логином, и залогинивался туда через каждый выходной узел. Затем просматривались HTTP-логи сервера на пример попыток логина. Многие узлы пытались проникнуть сайт с использованными автором логином и паролем.

Эта проблема свойственна не только Tor

Важно отметить, что это проблема не одного лишь Tor. Между вами и фотографией котика, на которую вы хотите посмотреть, и так расположено достаточно много узлов. Достаточно лишь одного человека с враждебными намерениями, чтобы причинить немало вреда. Лучшее, что тут можно сделать – принудительно включать шифрование, где возможно. Если трафик нельзя распознать, его нельзя легко изменить.

И помните, что это лишь пример плохого поведения операторов, а не норма. Подавляющее большинство выходных узлов очень серьёзно относятся к своей роли и заслуживают большой благодарности за все риски, которые они берут на себя во имя свободного распространения информации.

Как пользоваться Tor Browser

«Как пользоваться браузером Тор?» – это довольно популярный вопрос среди пользователей, которые совсем недавно его установили или только планируют. В действительности никаких сложностей с веб-серфингом через него возникнуть не должно, ведь по интерфейсу он ничем не отличается от тех же Google Chrome, Mozilla Firefox и Opera. Но все же мы подготовили подробное руководство.

Руководство

Представленная инструкция включает в себя четыре глобальных раздела:

Но в первую очередь мы хотим обозначить один важный нюанс. Дело в том, что посмотреть историю посещений в браузере Тор невозможно, хотя многим пользователям хотелось бы наличие такой функции. Но это бы противоречило концепции приватного интернет-серфинга. По этой причине в журнал не запишутся никакие сайты, даже если вы на них заходили.

Раздел №1: Инсталляция интернет-обозревателя

И начать следует именно с процедуры установки Tor Browser. Разберем ее отдельно для ПК и мобильных девайсов.

Инструкция для компьютеров и ноутбуков:

Инструкция для смартфонов и планшетов на Android и iOS:

Более подробные статьи для разных платформ:

Раздел №2: Настройка

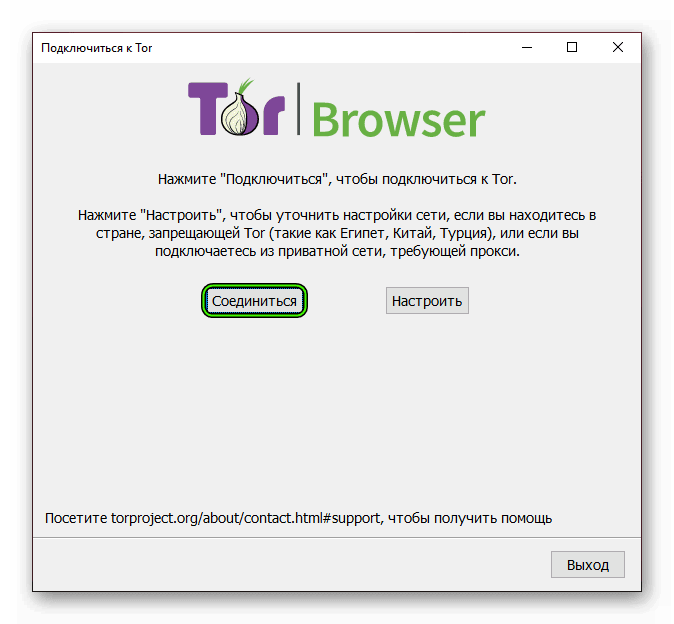

В принципе браузер Тор не требует детальной настройки. Пользователю достаточно в приветственном окне (в случае с компьютерами и ноутбуками) кликнуть на кнопочку «Соединиться» и дождаться появления основного окна программы.

Раздел №3: Поиск сайтов из Даркнета

Вот с этой темой все гораздо интереснее. Ведь Tor приманивает огромное количество пользователя именно благодаря тому, что с его помощью возможно посещение Даркнета (Darknet, Deep Web, «Темная сторона интернета» и множество других обозначений). В действительности это просто ресурсы, открыть которые невозможно через стандартный браузер, а также их нельзя найти с помощью привычных нам поисковиков (Google, Yandex и так далее).

Во всех деталях с доступом в Даркнет вы можете ознакомиться в этом материале.

Раздел №4: Дополнительная информация

Также многих пользователей волнует аспект безопасности в ходе пребывания в Сети с помощью данного веб-обозревателя. И ситуация предельно простая: браузер обеспечивает высокую степень приватности для личных данных, но все же не защищает их целиком. Пользователю необходимо сменить интернет-привычки для сохранения статуса Инкогнито.

Более детально данный аспект разобран в нашей статье «Безопасен ли Tor Browser».

ТОР браузер – что это и как им пользоваться?

Денис Князев Опубликовано: 12.10.2019 Обновлено: 29.05.2021 15 11776

Обеспечить безопасность и анонимность в сети не всегда удается за счет использования VPN – в этом случае приходится искать альтернативные технологии. Именно такой технологией является браузер под названием TOR, который уже давно стал символом свободы в интернете, и с каждым днем число его пользователей активно растет.

В этой статье я подробно расскажу, что такое ТОР, как им пользоваться и насколько это безопасно.

Что такое TOR?

Любые действия пользователя в сети можно отслеживать и даже без труда установить его личность, если он не использует методы анонимизации и защиты личной информации. И если использование с этой целью хорошего VPN будет стоить денег, то с помощью TOR защитить себя можно абсолютно бесплатно.

Но прежде, чем начинать им пользоваться не мешало бы узнать, что такое Тор и в чем его особенности.

TOR (The Onion Router) – это сеть прокси-серверов, благодаря которой создается несколько слоев шифрования данных, в сети это принято называть «луковой маршрутизацией». Благодаря такой системе обеспечивается высокая защита конфиденциальности пользователей и все следы их пребывания в интернете скрываются.

Многие считают, что Тор и VPN – это одно и то же. На деле это совершенно разные технологии, которые лишь выполняют одну и ту же функцию, но делают это по-разному.

Для каких целей используют TOR?

Как устроен TOR?

Дело в том, что при использовании Тора путь пользователя к веб-сайту проходит не напрямую, а через множество узлов, которые не хранят данные пользователя, а лишь содержат информацию о предыдущем и последующем узле.

За счет этого проследить путь пользователя практически невозможно, как и установить его личность. Получить о вас какую-либо информацию не сможет ни провайдер, ни сам сайт, который вы посещаете – последний увидит только IP конечного узла.

Интересен тот факт, что разработка TOR принадлежит военно-морским силам США, которые изначально создавали его для защиты переговоров в различных разведывательных операциях.

Позже исходный код программы был выложен в сеть со свободной лицензией и огромное количество программистов к нашему времени успели проверить его на наличие ошибок или каких-либо закладок.

Код Тора абсолютно чист и безопасен, а с 2008 года появился и TOR-браузер, который облек уникальную технологию в простую и удобную для пользователей форму.

Минусы

Не буду скрывать, что наряду с массой преимуществ у Тора есть и свои недостатки:

Запрещен ли в России браузер Тор или нет?

В результате того, что TOR представляет собой сеть узлов, его полная блокировка, даже при большом желании властей, невозможна. Но в отдельных государствах может быть запрещенным его использование и нарушителей такого закона ожидает строгое наказание.

В Рунете, после инициативы о так называемом «суверенном интернете», не раз появлялась информация, что использование сети TOR, анонимайзеров и VPN-сервисов будет запрещено.

На данный момент на законодательном уровне в РФ нет запретов на использование TOR. Вы можете использовать анонимную сеть для выхода в интернет и за это вам ничего не будет, до тех пор, пока вы не нарушаете закон. Если же вы пользуетесь Тором для того, чтобы совершать какие-либо темные делишки, то если вас вычислят, отвечать придется по всей строгости закона.

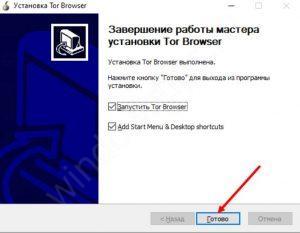

Где скачать и как установить на ПК?

Прежде, чем рассказать о том, как пользоваться Тор браузером, вы узнаете откуда же браузер можно скачать и как его установить на свой ПК. Несмотря на то, что сеть TOR некоммерческая, у нее есть организация, которая проект курирует и развивает, а также есть официальный сайт, на котором браузер можно абсолютно бесплатно скачать.

Поэтому вам не придется искать Тор на файлообмениках и стоках.

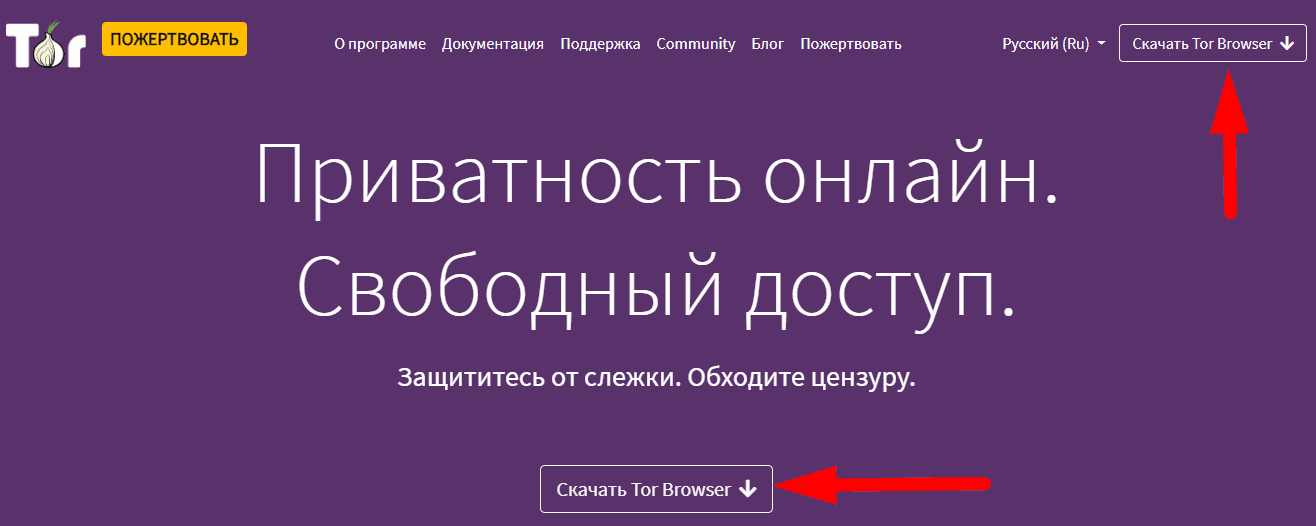

Для скачивания перейдите на официальный сайт браузера и выберите «Скачать Tor Browser».

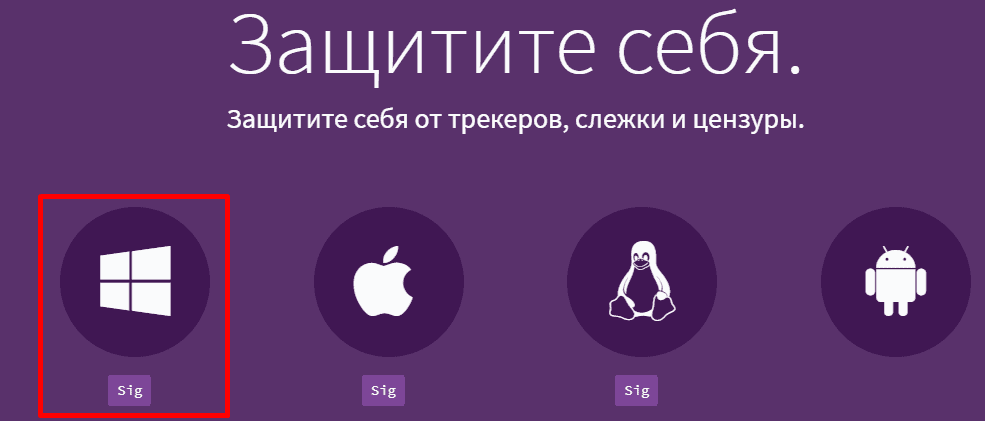

После этого выберите одну из представленных версий для скачивания – как видите, установить браузер можно на разные операционные системы.

Начнется закачка файла, а после ее завершения вы увидите в загрузках вашего браузера луковицу. Кликаем на нее, после чего вам будет предложено выбрать язык.

После этого выберите папку для установки Тора через кнопку «Обзор» и нажмите «Установить». После завершения установки браузер будет готов к использованию.

Как пользоваться Тор браузером?

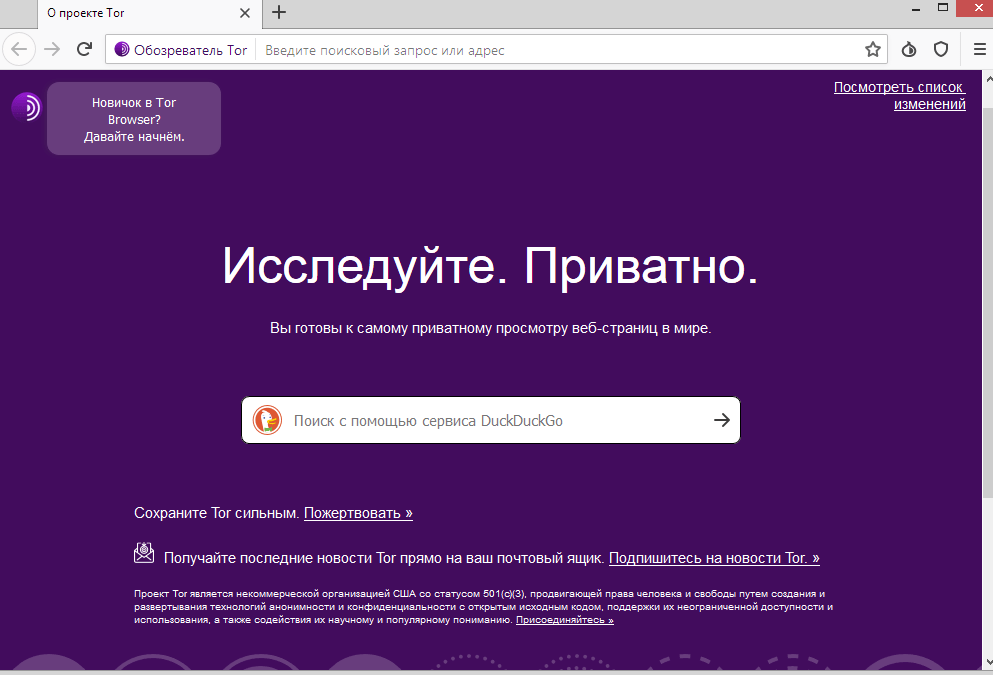

Итак, перейдем к главному – как пользоваться Тор браузером после установки. Сразу после ее завершения появится окно, в котором вам будет предложено сразу соединиться с сетью Тор или выполнить определенные настройки, если это необходимо. Если вы не житель Египта, Китая или Турции, где работа с сетью запрещена, то сразу жмем кнопку «Соединиться».

Подключение займет некоторое время, о прогрессе вас уведомит зеленый индикатор. После соединения с сетью на экране появится вполне привычный для пользователей интерфейс браузера Firefox, где прямо по центру стартовой страницы будет поисковая строка.

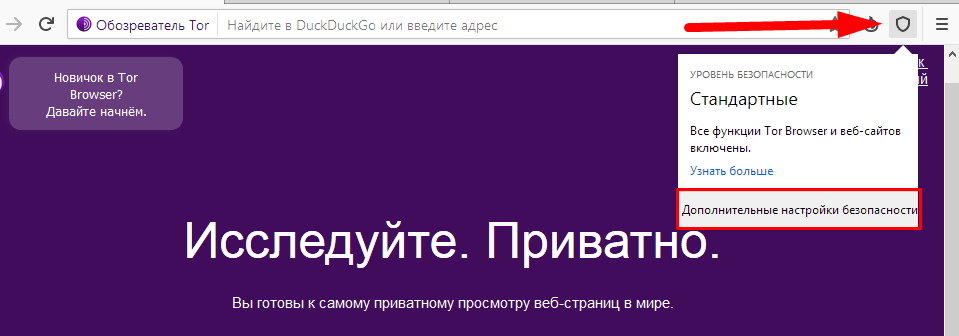

В правом углу вы увидите луковицу, которая означает, что подключение к сети Тор выполнено, а рядом – изображение щита. Кликнув на него, вы увидите какой у вас уровень безопасности, по умолчанию он будет стандартным. Чтобы повысить уровень безопасности кликаем «Дополнительные настройки безопасности».

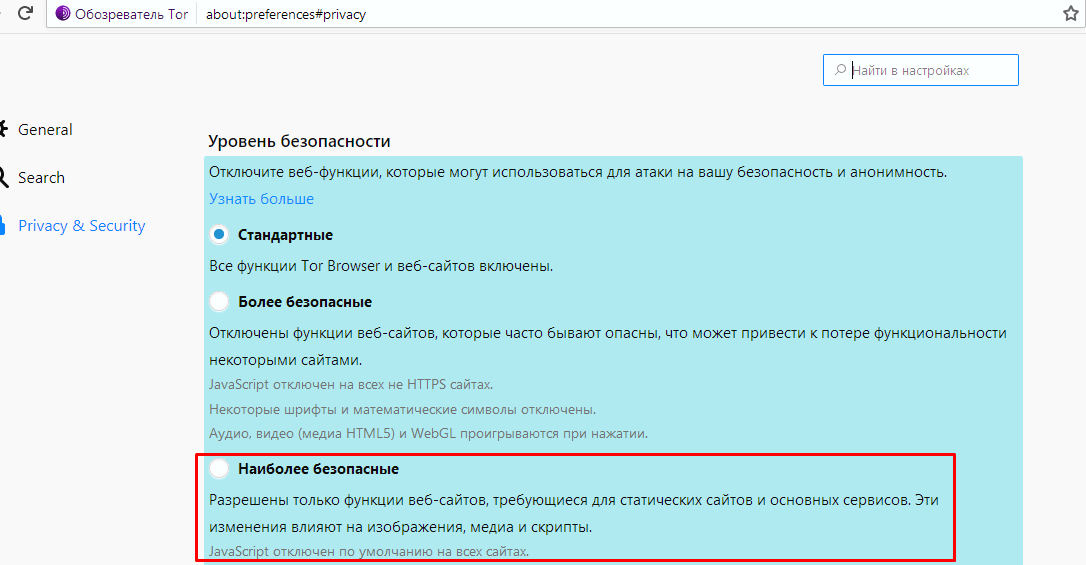

За счет отключения некоторых дополнительных функций вы можете повысить уровень безопасности браузера. Для этого выберите функции «Более безопасные» или «Наиболее безопасные». Но пользоваться сайтами в таком случае будет менее удобно.

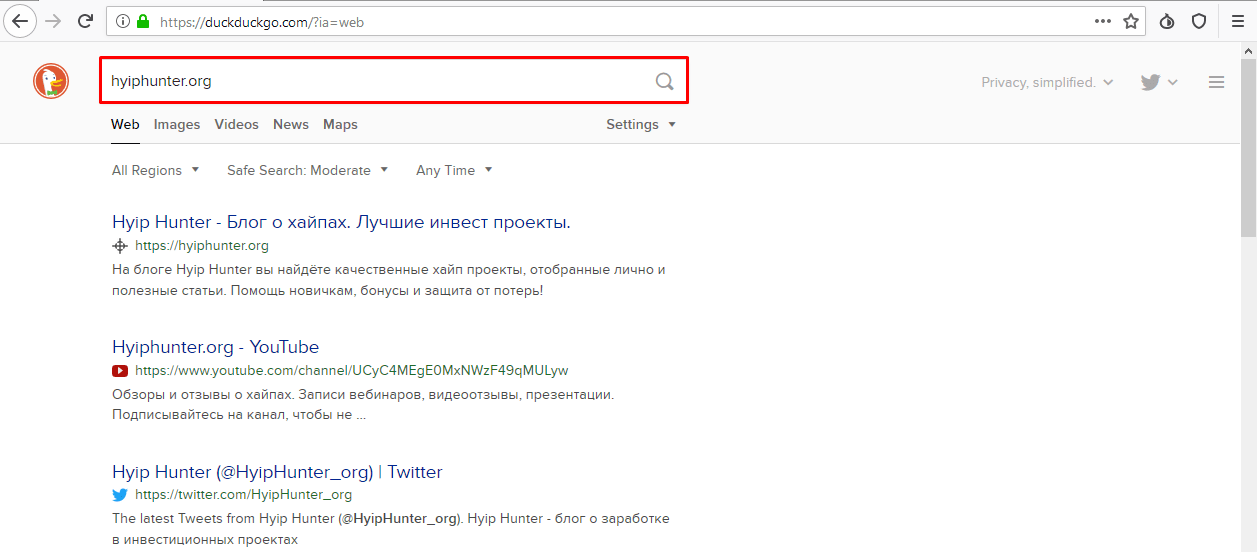

После этого вернитесь на начальную страницу, где в поисковой строке вы сможете забить нужный вам сайт или выполнить поиск нужной информации. При первом поиске браузер спросит у вас, хотите ли вы повысить безопасность путем смены языка поиска на английский.

Соглашаемся, если хотим повысить безопасность, или отказываемся, если удобнее работать на русском. После этого вам будут представлены результаты поиска.

Для тех, кто ранее пользовался браузером Mozilla Firefox, использование Тора будет очень простым, ведь создан он как раз на основе этого всем известного браузера. Но даже если вы пользовались другим веб-обозревателем, то никаких сложностей в работе с TOR не возникнет, так как он элементарный.

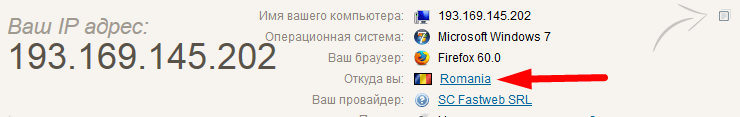

Проверить, действительно ли ваши данные зашифрованы вы можете на любом сервисе, который предлагает узнать ваш IP-адрес. По его мнению, вы будете находиться явно не в той стране, в которой по факту пребываете.

Как в тор браузере выбрать страну?

Тор на свое усмотрение будет менять ваш IP на IP-адрес любой другой страны, где находится конечный узел сети. При каждом посещении сети этот адрес будет меняться, как и вся цепочка узлов до него.

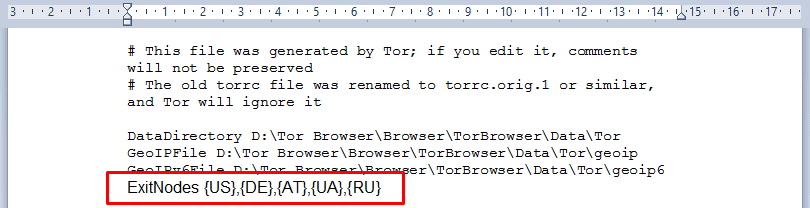

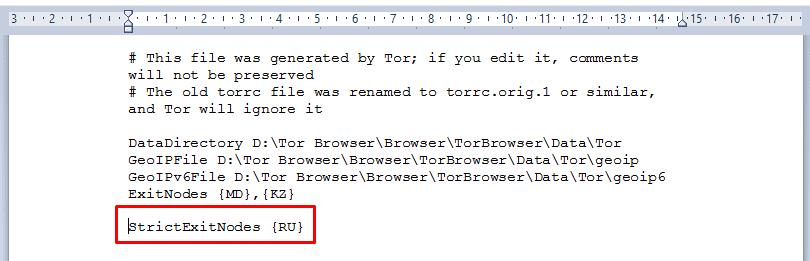

Иногда пользователю нужно не просто анонимно выйти в сеть под каким-нибудь IP, а требуется использовать адрес конкретной страны, или же, наоборот, запретить выход через адреса отдельного государства. Чтобы это сделать, нужно выполнить кое-какие настройки.

В той ситуации, когда какую-то страну наоборот нужно запретить, вам потребуется в этом же файле добавить строку «StrictExitNodes » – в данном случае будет запрещен выход в сети с российских IP-адресов. Указав в скобках другой код страны, вы можете задать нужные вам параметры. Для того, чтобы запретить несколько стран, указываем их через запятую, как это было в примере выше.

Резюме

TOR браузер – проверенное годами средство анонимизации и защиты в сети, которое представляет высокий уровень безопасности абсолютно бесплатно. Того уровня конфиденциальности, который дает Тор вполне достаточно, чтобы ваши данные нигде не фиксировались, вы обходили блокировки и цензуру в сети.

В то же время, это не панацея, которая защищает на все 100%, поэтому для усиления защиты до максимального уровня, рекомендуется использовать TOR в сочетании с VPN.

Создатель блога. Частный инвестор. Зарабатывает в высокодоходных инвестиционных проектах и криптовалютах с 2014 года. Консультирует партнеров. Присоединяйтесь в телеграм канал блога и наш чатик.